Categoria: Security

-

Copilot for Security

Copilot for Security vuole rispondere alle principali sfide di sicurezza che oggi le organizzazioni devono affrontare includono: Le organizzazioni devono agire rapidamente per affrontare tutte le sfide alla sicurezza che devono affrontare, ma lavorare alla velocità umana non è sufficiente. Le organizzazioni devono lavorare alla “velocità della macchina”. Microsoft Copilot for Security è uno strumento…

-

Lezioni da un attacco informatico: rafforzare la sicurezza digitale – 1

Questo attacco, perpetrato attraverso tecniche di spraying password, ha mirato a compromettere account di test legacy, evidenziando la criticità delle utenze non protette da MFA (Multi-Factor Authentication)

-

Lezioni da un attacco informatico: strategie di difesa – 2

Strategie di difesa contro il cyber spionaggio: l’importanza di una cultura della sicurezza informatica che permei ogni livello dell’organizzazione, dimostrando che la lotta contro le minacce digitali richiede vigilanza, innovazione e collaborazione

-

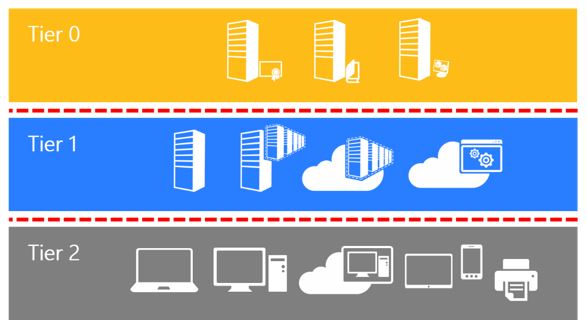

Active Directory Tiering

Perchè Active Directory tiering? Active Directory costituisce tuttora lo scrigno dove vengono depositate le chiavi del regno; in AD risiedono le identità degli utenti e le identità dei Domain Admins. Controllare active directory permette di controllare l’accesso all’insieme delle risorse aziendali e di conseguenza ai dati aziendali; per questo è necessario “securing active directory”. E’…

-

Defender for Cloud Apps: funzionalità e casi d’uso

Defender for Cloud Apps, ovvero cos’è? a cosa mi serve? come può aiutarmi a rafforzare la security posture in azienda? Emiliano Iacomino e Pacho Baratta hanno provato a spiegare ed a rispondere ad alcune domande relative alle principali features del prodotto. Dalla Shadow IT, alla files governance e protezione dell’accesso, passando per la protezione del…

-

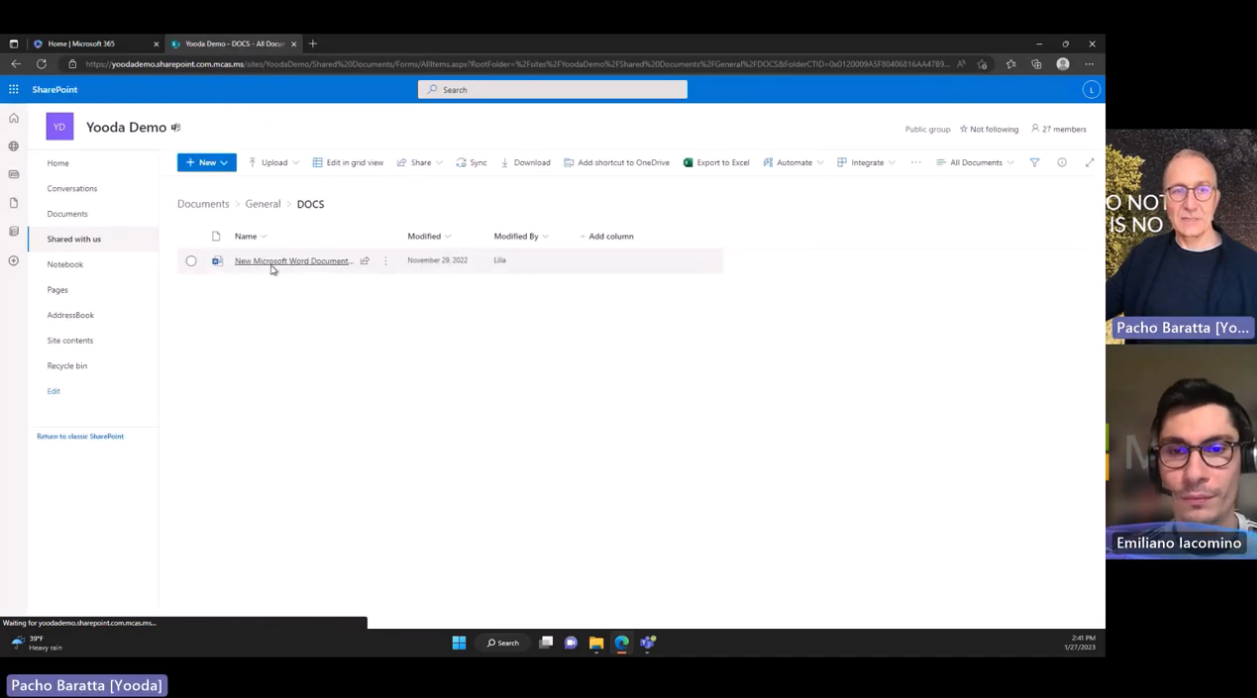

Defender for Cloud Apps: Files Governance

Hai tanti file sul cloud Microsoft o su cloud di terze parti? Ti spieghiamo come fare files governance grazie a Defender for Cloud Apps.

-

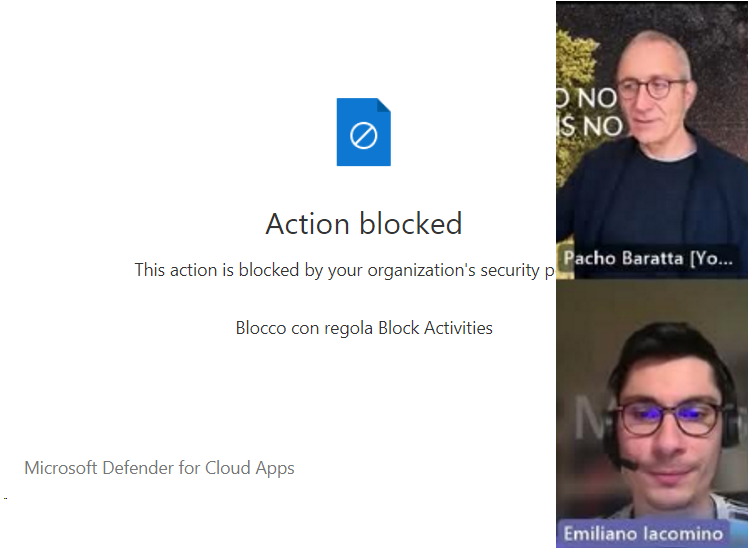

Defender for Cloud Apps: Session Policies

Le Session Policies sono uno degli strumenti più potenti per gestire la sicurezza in azienda, permettendo nel contempo la massima flessibilità e semplicità.

-

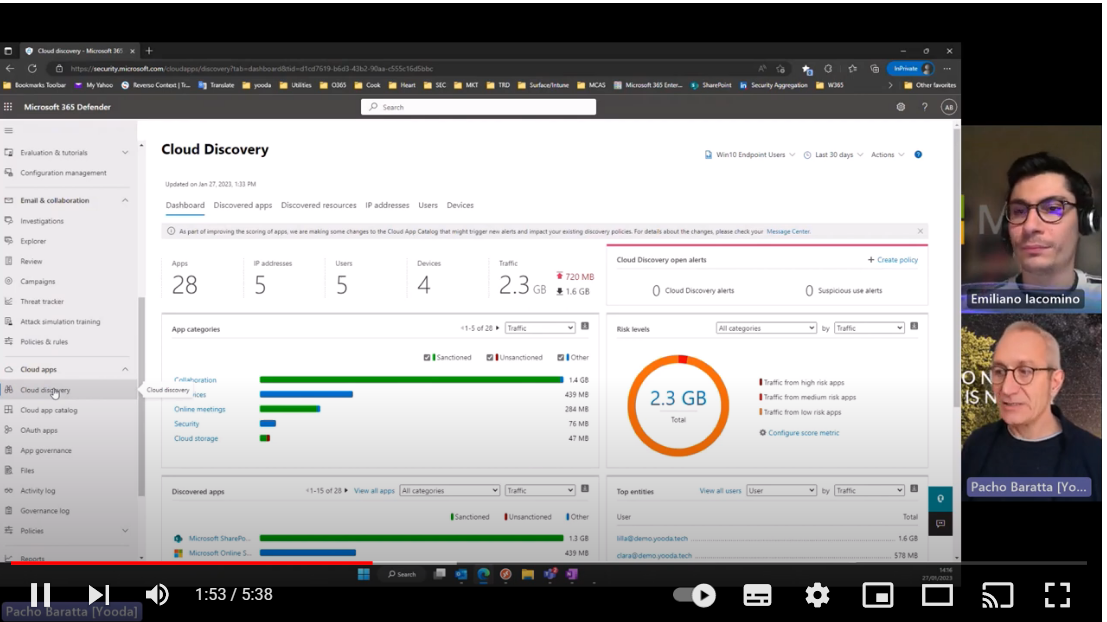

Defender for Cloud Apps: Shadow IT

Lo shadow IT? Combattilo con Microsoft Defender for Cloud Apps.

-

OCTATCO Fido2 Security Keys

Nella nostra continua ricerca di tecnologie e dispositivi ci siamo imbattuti nelle OCTATCO Fido2 Security Keys, solo apparentemente l’ennesimo vendor di chiavette Fido2. In realtà ci siamo trovati di fronte a prodotti estremamente performanti, con un punto di forza davvero importante, sui cui mi soffermerò tra poco. Dopo qualche videocall con il loro business development…

-

Protezione di M365 con Quest

Gestire e proteggere il cloud è diventato un punto focale nella vita del personale IT. Microsoft mette a disposizione strumenti incredibili per migliorare l’operatività degli utenti, ma anche gli strumenti per la gestione di ambienti sempre più complessi. Da amministratore IT sono spesso piacevolmente stupito dalla semplificazione degli strumenti e dalla facilità con cui riesco…